Los expertos en seguridad han estado advirtiendo sobre una vulnerabilidad crítica que descubrieron en uno de los plugins más populares de WordPress, el llamado WP Live Chat Support, que, de ser explotados, podrían permitir que atacantes remotos no autorizados roben los registros de chat o manipulen las sesiones.

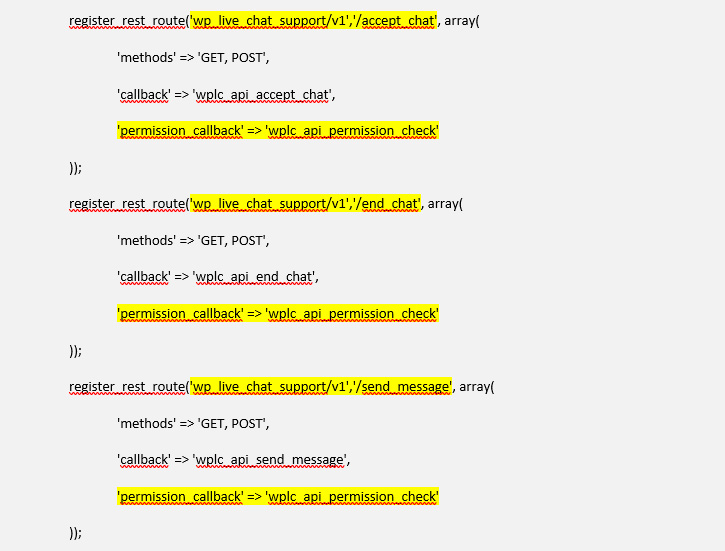

La vulnerabilidad, identificada como CVE-2019-12498, reside en el "WP Live Chat Support" que actualmente utilizan más de 50.000 empresas para brindar soporte al cliente y chatear con los visitantes a través de sus sitios web. Descubierta por los investigadores de seguridad cibernética en Alert Logic , el fallo se origina debido a una verificación de validación incorrecta para la autenticación que aparentemente podría permitir a los usuarios no autenticados acceder a los puntos finales de la API REST restringida.

Según lo descrito por los investigadores, un potencial atacante remoto puede explotar puntos finales expuestos con fines maliciosos, que incluyen:

El problema afecta a todos los sitios web de WordPress, y también a sus clientes, que aún utilizan la versión 8.0.32 o anterior de WP Live Chat Support para ofrecer asistencia en vivo.

Los investigadores informaron sobre el problema a los usuarios de este plugin de WordPress afectado, que luego lanzaron de forma proactiva e inmediatamente una versión actualizada y parchada de su complemento la semana pasada.

Aunque los investigadores aún no han visto ninguna explotación activa del fallo, se recomienda a los administradores de WordPress que instalen la última versión del complemento tan pronto como sea posible.